資安通報:Axios 開源套件供應鏈攻擊事件與因應建議

親愛的客戶您好:

近期開源套件社群發生一起供應鏈攻擊事件,影響廣泛使用的 JavaScript HTTP 套件 Axios。由於該套件非常熱門,影響範圍涵蓋開發環境、CI/CD 環境與相關系統,特此發布資安通報,建議貴單位進行相關檢查與因應處理。

一、事件說明

近期 Axios 維護者的 npm 帳號遭入侵,攻擊者於 npm 平台發布含有惡意程式的套件版本。當開發人員或 CI/CD 系統安裝該版本套件時,會在安裝過程中透過 postinstall script(安裝腳本)下載並執行遠端控制程式(RAT, Remote Access Trojan),可能導致開發主機、建置主機或伺服器之憑證、金鑰或敏感資訊外洩。

攻擊類型: 開源軟體供應鏈攻擊(Software Supply Chain Attack)—— 透過套件更新植入惡意程式,只要安裝受影響版本即可能遭入侵。

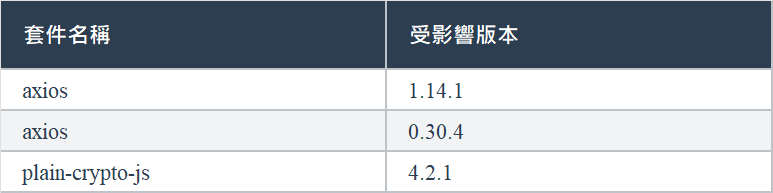

二、受影響套件版本

請協助確認是否使用以下套件版本:

建議使用以下安全版本,或更新至最新版本

- axios 1.14.0

- axios 0.30.3

三、檢查方式建議

建議以以下方式,檢查專案是否使用到受影響的版本:

方式 1:於專案目錄執行 npm 指令

- npm list axios

方式 2:手動檢查套件鎖定檔案

確認以下檔案中是否存在受影響版本:

- package.json

- package-lock.json

- yarn.lock

- pnpm-lock.yaml

方式 3:使用 Mend 平台進行自動化檢查

若貴單位使用 Mend (SCA) 開源元件掃描平台,系統提供自動化監控與手動盤點兩種方式:

-

自動告警機制(由管理者進行)

- 系統自動發信通知組織 (Organization) 的平台管理員 (admin)。

- 若平台為「Legacy Mend SCA Application」:於 Product 層級設定「New Alert Email Receivers」,相關人員亦會同步收到告警信件。

- 若平台為「Mend Platform」:

- 新增 workflow → scope condition (org, application, project) → Event Conditions(When Is Malicious Equals True)→ Actions(Then Email Scan Details)→ create

- 前往個人頭像 → Profile → Email Notification → 啟用 Enable Email

-

平台手動檢查步驟(由技術同仁進行)

登入 Mend 平台,依循以下路徑確認受影響範圍:

檢查惡意元件告警 (Malicious Package Alerts):

- 若偵測到已知惡意軟體,Mend 儀表板頂端會顯示「Malicious Package」通知標籤,點擊即可查看受影響清單。

全組織資產盤點 (Inventory Report):

- Legacy Mend SCA Application:進入 Reports → Inventory Report

- Mend Platform:進入 Reports → Create → Dependencies Inventory

- 於 Library Name 過濾器搜尋關鍵字:axios 與 plain-crypto-js

- 重點比對版本:axios@1.14.1、plain-crypto-js@4.2.1

四、處理方式建議

處理流程摘要: 確認是否使用受影響版本 → 若有,立即升級版本 → 若曾安裝,進行憑證撤換 → 檢查 IoC → 視情況主機重建

1. 開發端:版本更換與鎖定

- 立即移除受影響版本:

- npm uninstall axios

- 釘選安全版本:

- npm install axios@1.14.0 # 1.x 分支

- npm install axios@0.30.3 # 0.x 分支

- 版本精確固定:在json 中移除版本號前的 ^ 或 ~ 符號,防止自動升級至受污染版本。

2. 資安端:敏感憑證撤換(Secret Rotation)

由於此類 RAT 惡意軟體具備自動竊取機敏資訊的能力,凡是曾安裝過惡意版本的開發機與伺服器,其上的所有金鑰必須視為已洩漏並執行撤換,範圍包括:

- 雲端與基礎設施:AWS / Azure / GCP 存取金鑰、SSH 私鑰

- 開發平台:npm Token、GitHub / GitLab 個人存取權限(PAT)

- 應用程式環境:.env 檔案中的資料庫密碼、API Key、Session Secret

3. 環境淨化與主機隔離

- 清除本地快取:

- npm cache clean --force

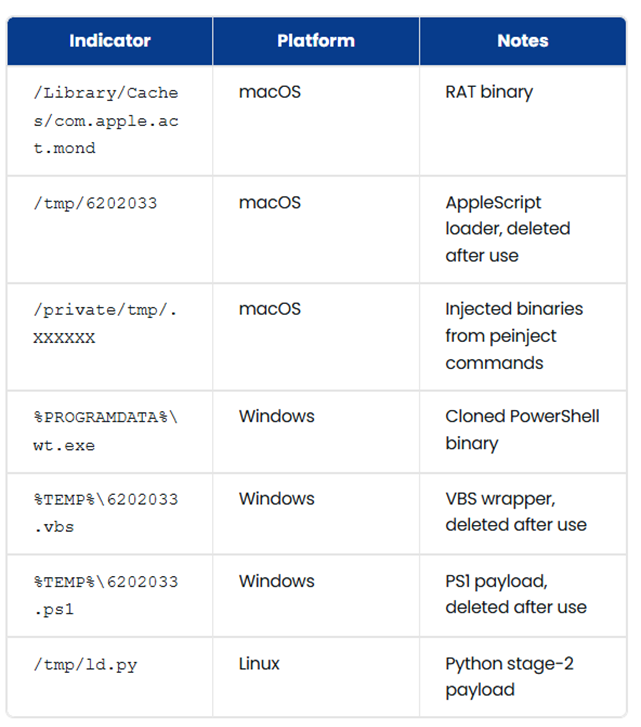

- 主機端入侵指標(IoC)排查:依據 File System Indicators 清單(圖 1),檢查是否存在以下惡意跡象:

- macOS:/Library/Caches/com.apple.act.mond

- Windows:%PROGRAMDATA%\wt.exe

圖 1 - File System Indicators 清單

- 隔離處置: 若發現上述跡象,代表惡意程式已成功植入。切勿嘗試手動刪除單一檔案,應立即將該機器斷網隔離,並進行系統重灌。

4. 流程強化:阻斷惡意腳本執行

- 停用安裝腳本:

npm install --ignore-scripts

或在 .npmrc 中設定:

ignore-scripts=true

- 確保環境一致性:在 CI/CD 流程中改用 npm ci 取代 npm install,強制執行與 package-lock.json 完全一致的依賴結構。

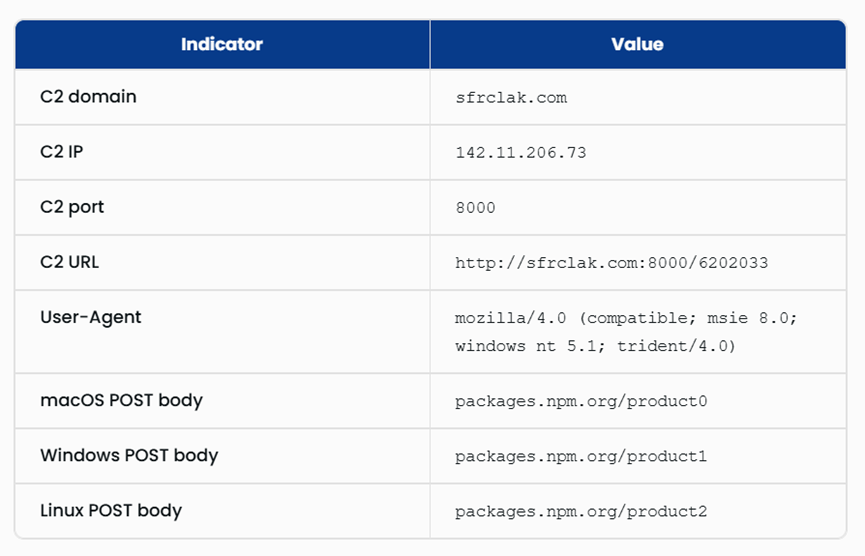

5. 網路防火牆(Firewall)排查建議

防火牆是阻斷惡意程式「對外聯網(C2)」的最前線,請針對以下重點進行流量分析:

阻斷已知惡意指標(IoC)連線:

- 封鎖 C2 域名/IP:參照「連線域名與 Port 清單」(圖 2),檢查防火牆日誌是否有內部主機嘗試連線至黑名單。

圖 2 - 連線域名與 Port 清單

- 攔截異常下載行為: 監控開發網段是否出現向「非官方/第三方伺服器」請求執行檔(如 .exe, .sh, .py)的異常流量。

出向流量監控 (Traffic Analysis)

- 異常通訊(Beaconing):排查開發者網段(VLAN)的出向流量,尋找非標準連接埠連線或規律性微小流量。

- DNS 審核:監控是否存在大量隨機字串構成的域名查詢(DGA 特徵)。

- SSL/TLS 深度檢測:若設備支援,請檢查加密流量中的證書資訊,防範利用自簽章證書建立的加密隧道。

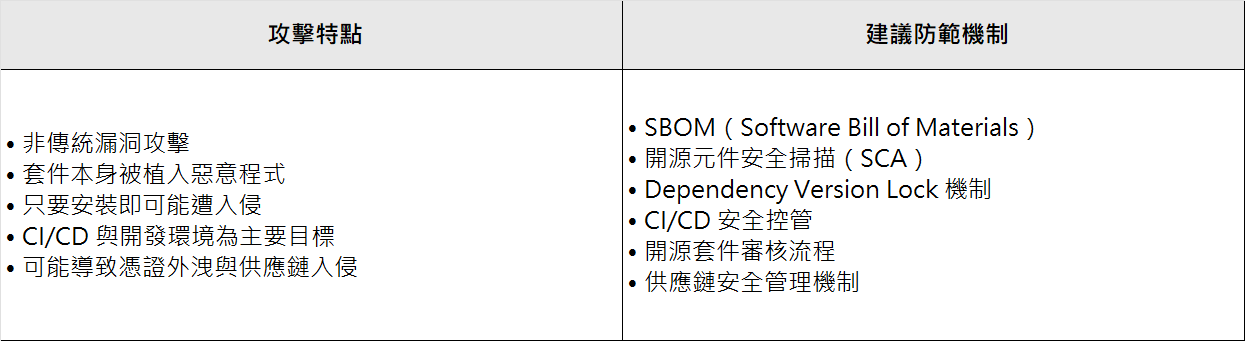

五、風險提醒

開源供應鏈攻擊近年持續增加,其特點為:

六、資料來源

- Mend Security Research — Poisoned Axios: npm Account Takeover, 50 Million Downloads and a RAT That Vanishes After Install

- npm Security Advisory / Open Source Security Community / npm 官方公告與開源安全社群分析

- Supply Chain Attack Incident Analysis(Open Source Security Research)/ 公開供應鏈攻擊研究與資安事件分析報告

建議可持續關注相關安全公告與套件更新資訊,或與叡揚服務團隊聯絡:https://www.gss.com.tw/sca#cta

歡迎了解更多 Mend.io 資訊:https://www.gss.com.tw/mend-io