GSS 資安電子報 0241 期【OWASP Top 10 2025 的演變:從「修補漏洞」邁向「架構韌性」的轉型之路】

在雲端原生、微服務 (Microservices) 與生成式 AI 快速普及的今天,2025 年的版本釋出了一個強烈信號:資安治理的重心已經從「單點漏洞的修補」,轉向「整體架構的韌性設計」。這背後反映的,不只是排名更替,而是防禦思維從根本的轉變。

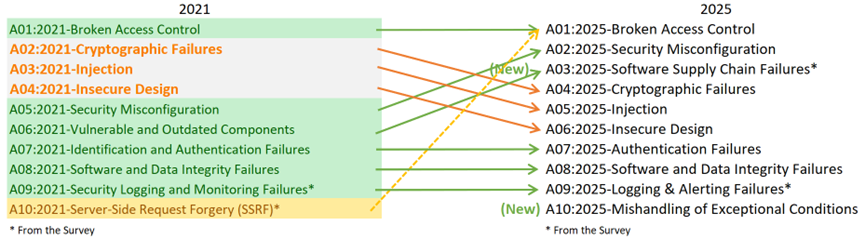

一、 2021 vs. 2025:清單的變革與演進

1. 伺服器端請求偽造(SSRF)的重新歸類

• 背後涵義:這並非表示伺服器端請求偽造風險降低,而是OWASP認為應從「根因」解決問題。伺服器端請求偽造的本質是伺服器未經授權地存取了內部資源,因此歸類在存取控制下,能引導開發者從「權限治理(Zero Trust)」的角度出發,而不是只靠 URL 字串比對來阻擋請求。

2. 重大擴張:從元件風險到供應鏈安全

2021年的A06:使用含有已知漏洞的元件在 2025 年調整為 A03:軟體供應鏈失效。

• 背後涵義: 這代表風險不再只存在於第三方套件,而是延伸至整個開發與交付流程,包括 CI/CD、建置環境與外部服務。對於需要極高合規標準的產業而言,安全管理必須涵蓋合作夥伴與工具鏈,而非侷限於應用程式本身。

3. 新增類別:異常狀況處理不當 (A10)

2025 年新增「異常狀況處理不當」,聚焦於系統在錯誤發生時的行為。

• 背後涵義:許多資料外洩並非源自直接攻擊,而是系統在崩潰或錯誤時暴露過多內部資訊。因此,這個類別強調系統在發生非預期錯誤時,仍應維持安全狀態,只對外顯示必要訊息,並隱藏內部細節,而不是因錯誤而暴露防護缺口。

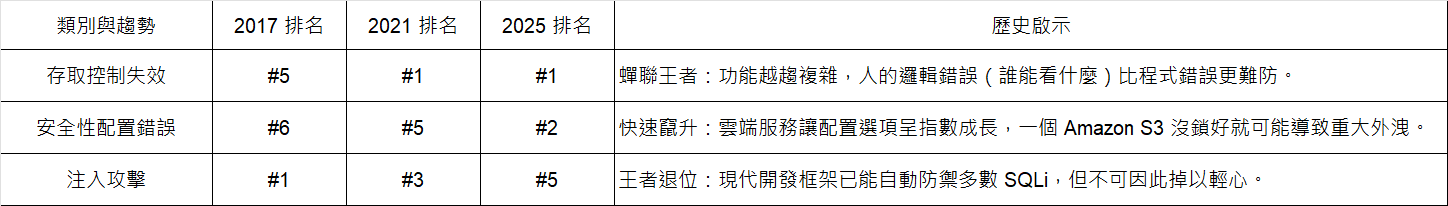

二、歷史排名:排名變化的背後涵義

從 2017 到 2025 年的演變可以看出,資安挑戰逐漸從程式層面轉向系統與流程層面。

排名變化帶來的訊息:

- 注入攻擊的排名下降:代表現代開發框架與自動化工具在防範傳統注入攻擊上已有成效,但這類威脅仍存在,持續維持防護與測試仍不可忽視。

- 存取控制與配置錯誤的排名上升:如今的資安威脅不再只來自程式碼錯誤,也包括系統設定不當或業務流程設計不嚴謹。這代表即使有自動化工具作為基礎防線,那些藏在流程與邏輯中的問題,仍需要專業人員介入檢視與修正。

三、 OWASP Top 10 2025 反映出的核心訊息

OWASP Top 10 2025 反映出資安治理的幾個重要方向:

1. 從「修補漏洞」到「解決根因」

OWASP不再只是條列漏洞,而是強調「設計階段的安全思維」。異常狀況處理不當(A10) 的出現,就是要求企業在系統設計之初,就考慮系統在高壓或故障時如何因應。

2. 強調「安全左移 (Shift Left)」

多個類別(如A04:不安全設計)都在呼籲,安全應從設計與開發早期就納入,而不是等到產品完成後再檢測。在初期解決問題,成本遠低於事後補救。

3. 可見性與快速應變

即使防禦完善,攻擊仍可能發生。OWASP Top 10 持續保留了A09:安全日誌記錄與警示失效,強調了「及時偵測」的重要性。日誌與監控能力的提升,是企業即時偵測與應變的關鍵。

四、 展望未來:AI浪潮下的新型態威脅

隨著 AI 深度融入開發應用,資安風險也隨之擴展。OWASP 除了發布傳統Top 10,也推出專門針對大型語言模型的 OWASP Top 10 for LLM Applications。

AI 與 Web 威脅的交會主要體現在三個方向:

- 新型態注入 (Prompt Injection):過去的注入攻擊(A05)是針對 SQL 或程式碼,如今則是透過語意指令操控 AI,可能導致內部資料洩漏或繞過存取控制(A01)。

- AI 驅動的自動化配置攻擊:攻擊者利用AI快速掃描網頁應用的配置錯誤 (A02),因此企業也必須以自動化方式持續檢測與防護。

- AI 供應鏈風險 (AI Supply Chain):導入外部模型或第三方 API,如果模型權重或程式碼被竄改,可能讓企業的決策或系統行為帶入不可預測的漏洞,造成供應鏈失效 (A03)。

在未來,Web Security 與AI Security 將密不可分,「身分驗證」與「指令完整性」將成為防禦AI威脅的兩大關鍵。

結語:建立組織的資安羅盤

OWASP Top 10 2025 提醒我們,網路安全不是一次性專案,而是持續演進的治理過程。隨著威脅環境的轉變,在自動化工具構築的基礎防線之上,那些隱藏在業務流程中的「邏輯漏洞」,也是目前防禦中亟需專家介入診斷的重難點。

資安防禦不求一蹴而就,而是透過持續的優化來建立韌性,以下是我們建議您可以與內部資安管理團隊一同交流的三個切入點:

- 關於供應鏈的可見性:我們目前對於系統中使用的第三方套件,是否已有初步的掌握與盤點?當外部元件發生資安事件時,我們是否有對應的溝通管道與應變機制?

- 關於異常狀態的處理:系統在遇到壓力或故障時,能否在不暴露內部架構與技術細節的前提下,保持核心功能與安全防護?

- 關於 AI 應用的邊界:導入AI工具提升效率時,是否已針對其「存取權限」與「資料範圍」設定了明確的護欄,確保便利與安全共存?

我們深知資安治理的複雜性,專業的防禦應是「工具效能」與「專業判斷」的結合。如果您希望針對OWASP Top 10 2025進行風險評估,或想進一步了解如何落實「Secure by Design」的開發文化,歡迎於官網留下資訊,將會有專人與您聯繫➤ https://www.gss.com.tw/sca#cta