GSS資安電子報0181期【 SAST vs. SCA: 這就像蘋果與橘子的比較】

每個人討論 DevOps 流程的安全與如何提前保障安全,應用系統安全檢測工具 SAST (Static Application Security Testing) 與 DAST (Dynamic Application Security Testing) 和其他解決安全問題的軟體已經成為開發者首要選擇的安全檢測工具。不幸的是,SCA (Software Composition Analysis) 工具常常被遺漏,因為我們許多人忽略 AppSec(Application Security) 還需要檢測具有已知漏洞的開源程式。SAST 和 SCA 工具都能管理漏洞問題,不過每個工具的操作方式不同,涵蓋的漏洞不同,甚至關聯到不同階段的軟體開發生命週期(SDLC)。

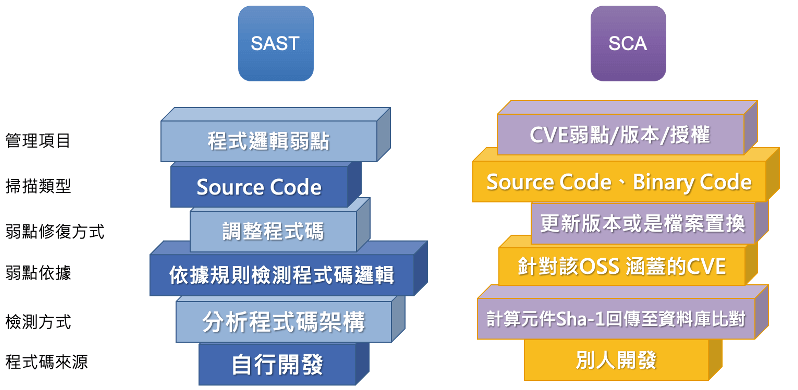

SAST 和 SCA 工具之間有很多差異。SAST 工具在程式碼仍處於靜態/非運行狀態時,掃描應用系統中自行開發的程式碼,透過掃描並分析程式碼的流程,來檢測程式碼中的安全漏洞。這有助於開發人員在部署之前修復其中的弱點。儘管許多 SAST 工具中同時提供 SCA 解決方案,但是它們不像專用 SCA 解決方案那樣全面有效。SCA 工具可以檢測和追蹤組織程式的所有開放源碼套件,幫助開發人員管理他們的開放源碼套件。優秀的 SCA 工具可以自動管理開放源碼套件的整個生命週期,包括選擇、警示任何安全或合規性問題,甚至將其從程式碼中隔離。 它們還可以提供關於發現的開源漏洞的相關資訊,以便開發者可以輕鬆地修復這些漏洞。SCA 工具可用於整個 SDLC。

圖說: 為了釐清差異,列出了SAST和SCA的主要差異。

SAST 和 SCA 之間的 7 個主要區別

首先,我們來看看 SAST 和 SCA 工具檢測漏洞的不同方式。SAST 工具根據一套本身撰寫的規則,掃描組織內部編寫的程式碼,尋找潛在的漏洞。 SCA 工具會跟蹤一個企業所使用的軟體項目,以檢測存在已知漏洞的開放源碼套件,並提供有關漏洞的詳細安全資訊,以幫助開發人員迅速修復這些漏洞。

SAST 工具專注於分析源始碼。這意味著它們只能掃描一個產品的程式碼。 SCA 工具可以同時識別源碼和二進位檔案。 SCA 工具不掃描產品本身的源始碼,而是計算所有檔案的數位識別值(Digital Signatures),並檢測出易受攻擊的開放源碼套件,而不要求企業暴露源碼資訊來識別但件,從而避免了掃描產品的源始碼。

在使用SAST時,開發人員需要在每一個修復過程中,都需要對潛在的漏洞進行調查,以驗證它是否為誤判。 一旦確認為漏洞後,開發人員需要找出最佳的修復方式。通過 SCA 工具檢測到的開源漏洞更容易修復,因為 97% 的開源漏洞都有經過開源社區驗證的修復方案,開發者只需更新補丁或下載最新版本即可

4. SDLC整合

SAST 和 SCA 工具都可以在開發階段的初期進行整合,幫助開發人員在漏洞的成本變的更加昂貴和耗時之前儘早發現漏洞。雖然 SAST 和 SCA 工具都能與持續整合服務平台和開發工具整合,但只有 SCA 工具提供端到端與 SDLC 完整覆蓋,直至部署後的整個生命週期ー甚至在系統上線後數年後也可以發現是否有產生新的漏洞。

SAST 工具通常有相對較高的誤判率,因為它們會掃描源碼中的潛在安全問題,導致掃描結果中的誤判率在 30% 到 70% 之間。 相比之下,SCA 工具並不是要檢測新的漏洞,而是要識別與之相關的已知漏洞的開放源碼套件。由於這裡的首要任務是準確地識別出有漏洞的開源套件,所以使用正確的 SCA 工具,就能更容易出現零誤判。

運行 SAST 掃描通常是一項耗時的工作。 除了有些可能需要幾個小時的時間來運行外,這個過程還需要額外的時間和人力來研究和驗證結果中出現的潛在問題。 而先進的 SCA 工具無論項目大小,都能在幾分鐘甚至幾秒鐘內就可執行完畢。

7. 風險覆蓋面

SAST 工具特別關注企業程式碼的安全方面,通常佔企業程式碼庫的 10% 到 20%。 SCA 工具通過使用自動化的工作流程來簡化開發人員的日常任務,解決了開放源碼管理方面的問題,包括安全 (Security) 和合規性 (License)。

SAST 與 SCA 的對比:覆蓋所有基礎的秘訣

正如你所看到的,將 SAST 和 SCA 進行比較,就像將蘋果和橙子進行比較一樣。 這兩種工具都可以幫助開發者確保他們的程式碼是安全的。 然而,每一種工具都解決了不同層面的問題,進行的方式也截然不同。SAST 並沒有比 SCA 更好或更差。 每種工具處理的問題不同,使用的技術也不同。 最好的建議是與了解這些差異的廠商合作,並為每一種工具提供專門且全面的解決方案。這是確保您的安全基礎涵蓋了所有安全基礎的第一步。