GSS資安電子報 0221 期【美國國安局 NSA 發佈 2024 網路安全 Best Pritace 三大重點】

作者介紹

John Kindervag - Chief Evangelist

John Kindervag 擁有超過 25 年的從業者和行業分析師經驗,是世界上最重要的網路安全專家之一,並以創建變革性的網路安全零信任模型而聞名。

前言

美國國家安全局(NSA)發布了新的網路安全資訊表:在整個網路和環境的支柱中增加了零信任成熟度。

我對這份文件感到特別興奮,因為它認可零信任切分 (Zero Trust Segmentation,ZTS)是零信任的重要組成部分,而零信任是我從一開始就採取的立場。事實上,在 2010 年 11 月撰寫的第二份零信任報告《將安全性融入網路 DNA 》中,我寫道:「…必須創建新的網路切分方法,因為在未來所有的網路預設都要做切分。”

到 2023 年,勒索軟體支付金額將達到 11 億美元,企業必須建構以 ZTS 為核心的零信任架構;這是因為勒索軟體攻擊的成功取決於扁平網路。扁平網路是危險的。否則賬單雖然是您在支付,但攻擊者卻擁有它們。

以下是我從新資訊表中獲得的三大要點。

1. ZTS:基礎零信任技術

我一直相信微切分是我們創建保護面的方式,這是零信任的基本概念。然而,在過去的幾年裡,人們一直非常重視零信任的身份鑑別支柱。身分鑑別很重要,但只對這一支柱關注導致將企業忽略了網路安全控制在建構零信任環境(無論是在本地還是在雲端)的重要性。

這就是為什麼很高興看到 美國國家安全局的新資訊表重申了網路安全在建立零信任方面的價值 — ZTS 終於得到了應有的關注。據 Gartner 稱,「到 2026 年,60% 致力於零信任架構的企業將使用不止一種微切分形式來部署,這一數字高於 2023 年的不到 5%。」

隨著攻擊面的擴大以及網路變得越來越複雜和緊密互連,ZTS 只會變得更加重要。這是企業建立彈性並建立真正持久的零信任架構的最佳方法。

2. 沒有資料流映射就無法建構零信任

我要讚揚美國國家安全局在資訊表中強調了資料流映射的重要性。在零信任的早期,我了解到必須先了解系統如何協同運作,然後才能成功建構零信任環境。從那時起我就一直倡導資料流映射。

回到 2022 年,我很榮幸被任命為拜登總統的國家安全電信諮詢委員會小組委員會成員,參與撰寫並向總統提交了一份關於零信任的報告。本報告記錄了我多年來一直推廣的五步驟模型,其中第二步完全專注於交易流的映射。

詳細了解 Illumio 如何幫助您獲得整個混合攻擊面的端到端可見度。

3. 網路安全就從零信任開始

我看到許多企業從零信任的身份鑑別支柱開始,不幸的是,我很少看到他們進入網路支柱。這不是建立零信任的正確方法。網路安全是零信任的一個組成部分-保護網路就是零信任!

我相信美國國家安全局的新指南將極大地幫助企業了解零信任網路支柱的價值,並在走向零信任架構的過程中尋找網路安全技術。

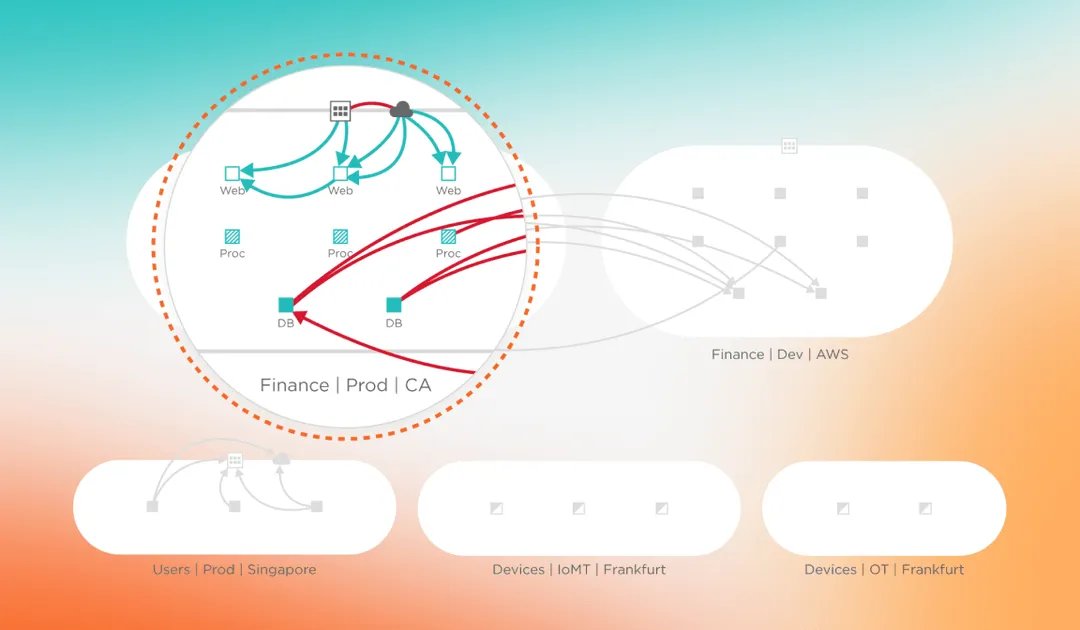

ZTS 是零信任網路支柱的基礎技術。ZTS 包含了跨混合攻擊面的漏洞和勒索軟體的傳播。借助 Illumio ZTS 平台,您可以可視化工作負載和設備的通訊方式,創建僅允許所需和必要的通訊的精細策略,並主動在遭受攻擊期間限制橫向移動並自動隔離漏洞,進而遏制漏洞和勒索軟體在混合攻擊面中的跨雲、跨端點與資跨料中心的環境中傳播。

隨著世界各地網路互聯的程度高升,攻擊面也不斷擴大,企業在其零信任環境中定義、映射和保護最重要的保護面變得更加重要。

整體而言,我對美國國家安全局的資訊表留下了深刻的印象。它是 ZTS 的力量和目的的重要行業驗證者,並且應該成為企業尋求建立網路彈性以應對當今不斷變化的威脅的北極星。

請立即聯絡叡揚資訊以了解有關在您的企業中開始使用 Illumio ZTS 的更多資訊。