GSS資安電子報0184期【越便利~越危險!刺激行動網路新世代!】

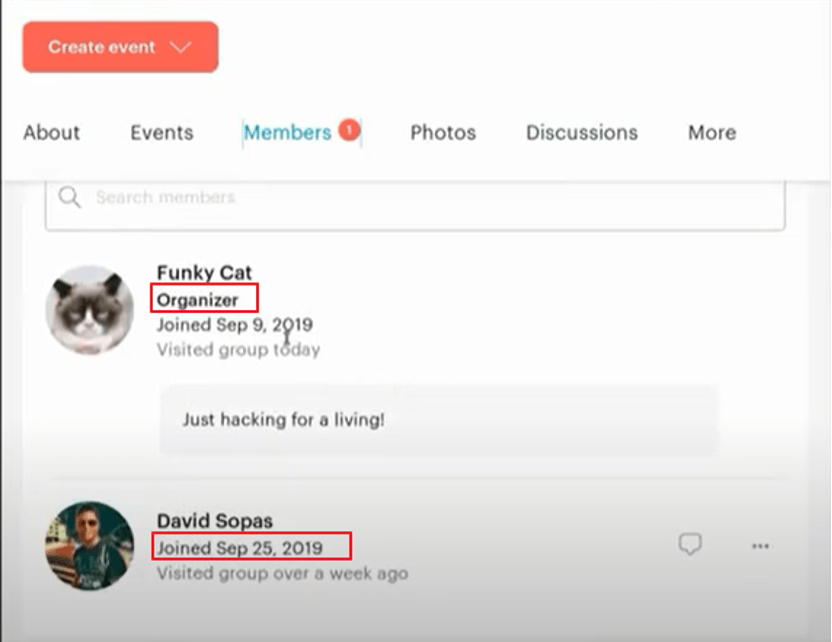

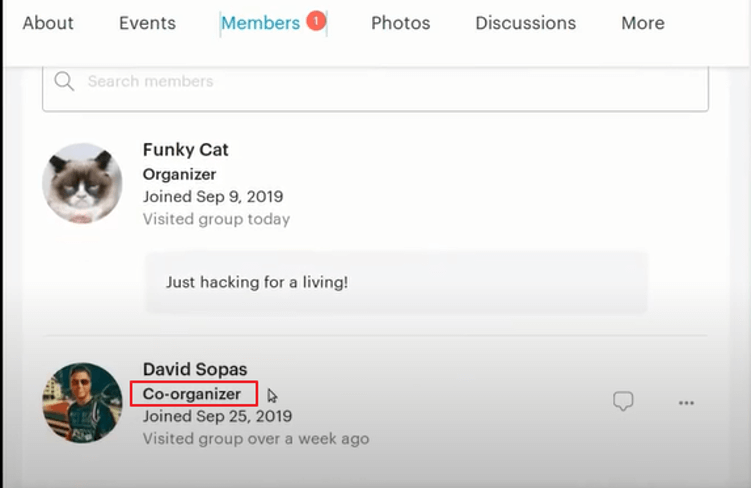

本文以Meetup.com網站的API,來說明駭客如何透過具有弱點風險問題的API,在不知不覺中,竊取個人帳款資訊。首先,讓我們先了解Meet.com 網站,提供了哪些服務:Meetup.com網站,提供人們用以結交有相同志趣朋友的平台,使用者可建立活動,或是在平台上,透過Web或是App,搜尋位置附近有興趣的活動參加,並結交志趣相投的朋友。如同一般的社交軟體,具有建立活動、加入成員,或是發表意見的討論串功能,所有成員,都可以針對討論進行回覆,或是選擇加入活動。而在成員管理畫面,權限較高的組織者,與一般使用者,是可以看得出如下圖一標註處的相異點。

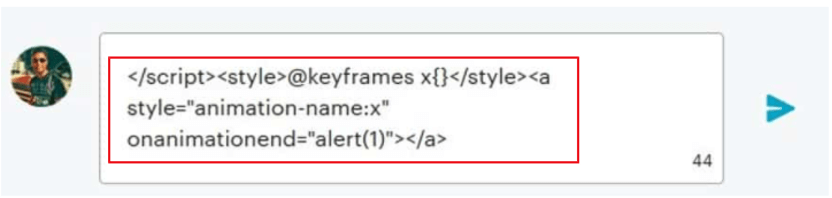

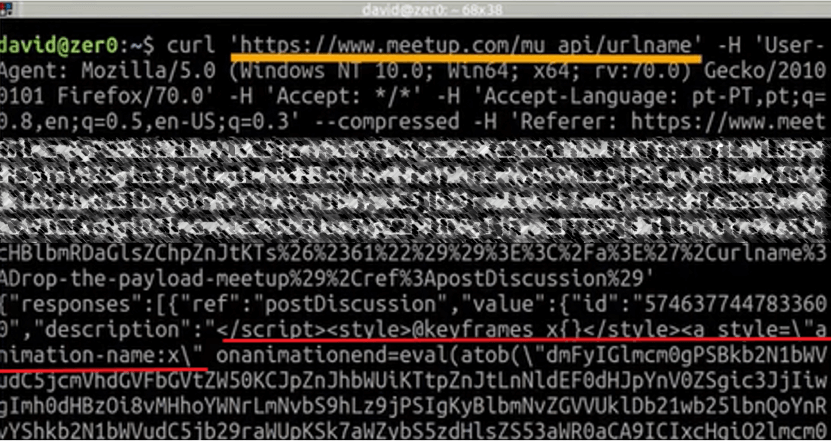

接下來,我們就利用Meetup原生提供的API,來模擬駭客們,如何在不知不覺中,竊取個人付款資訊,或是取得管理者權限。首先,我們的研究員利用兩種方式,網頁回文以及API,輸入下圖的指令碼。

Web 回文

應用API方式

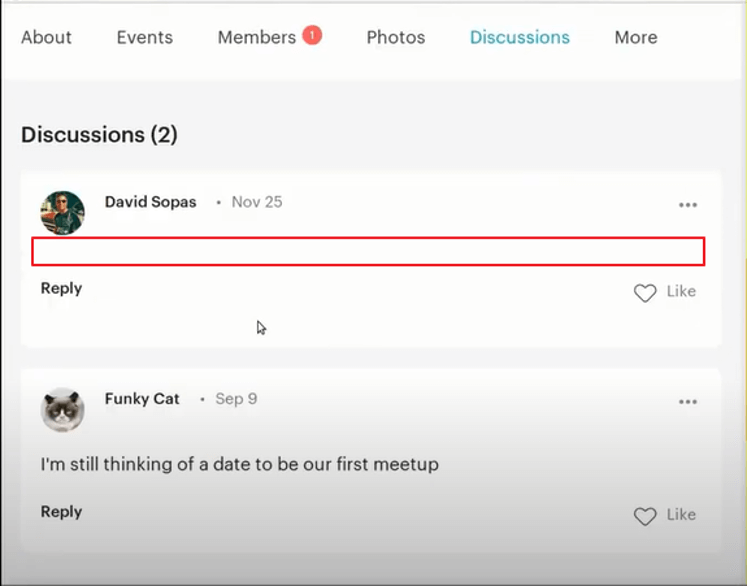

當完成送出後,在討論串內,我們可以看到一則新增的討論主題,但卻沒有討論內容。

此時,對一般使用者來說,僅僅只是覺得奇怪,怎麼會有一則空的討論串,而真正的駭客攻擊,當然會立馬將遺留的足跡刪除,但我們到成員介面來檢查一下。

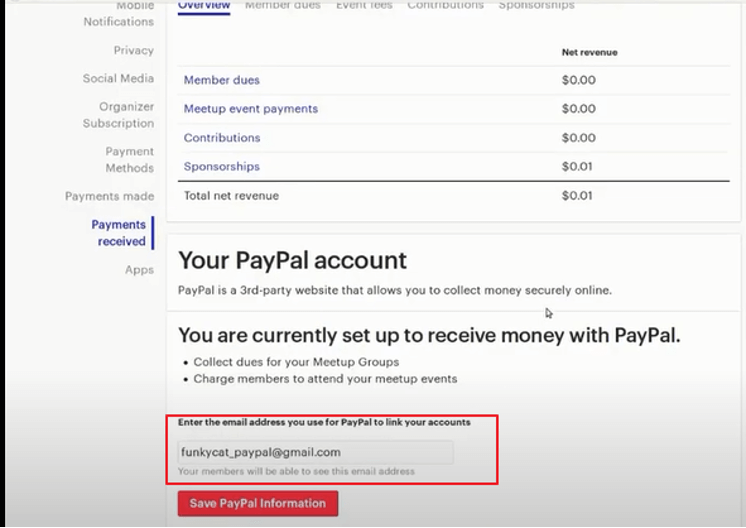

可以看得出來,在不知不覺中,研究員的帳號被提升為Co-organier,也就是具有等同於管理者權限了。對一名駭客來說,僅僅只是提升權限,是不可能滿足他們攻克的野心,因此,我們進行更進一步的測試。在管理者的接收付款頁面,可以看到管理者用於接收款項所使用的指定帳號。

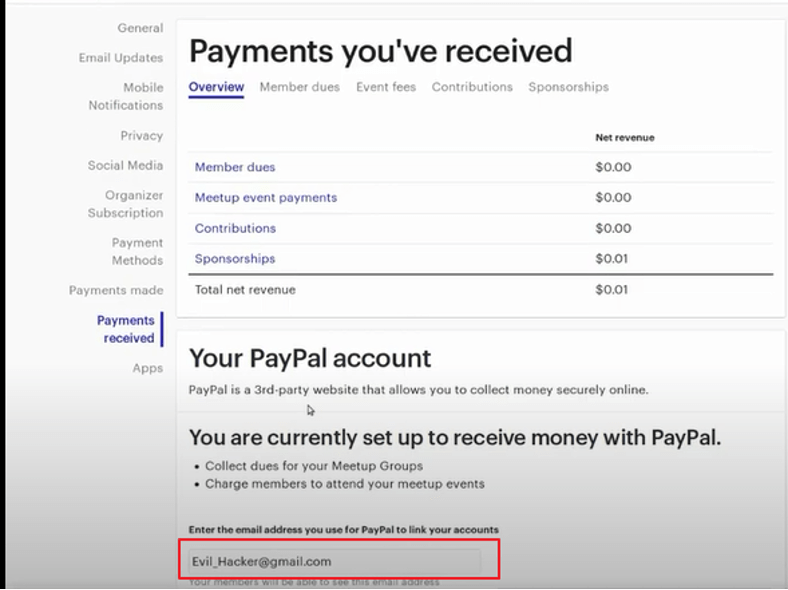

一樣,我們的研究員利用API進行相同的攻擊動作後,可以看到原本用於接收款項的帳號變更了。

上述攻擊手段之所以能成功,是因為網站本身具有未修復的XSS(Cross Site Scripting)與CSRF(Cross Site Request Forgery)弱點,並未就資安部分進行源碼掃描,判定風險。

如同開頭我們所提到的,隨著COVID 19疫情擴大,我們有越來越多的消費、交流等實體行為,漸漸地因現實因素,而移轉到網絡上,雖然方便,但卻需要更加小心自身資訊安全,也請確認所使用的APP、網站等,都已通過相關的資訊安全測試,例如源碼掃描、靜態分析、動態分析測試等,來保全自身權益。

目前金管會管理之相關機構組織所研發之面向大眾之APP、網頁平台等,提供使用前,須通過資訊安全認證,除此之外,經濟部工業局亦於2020年一月就物聯網產品,推動資訊安全標章認證,相信在不久的將來,會有更多的資安認證產品、網站、APP,讓大眾能安心的使用相關網路通訊軟體設備。

註:本文提及之Meetup.com網站,於接收到我們Checkmarx研究人員提供之相關報告後,隨即完成風險修復。

資料來源:

https://www.checkmarx.com/blog/privilege-escalation-on-meetup-enabled-redirection-of-payments/

https://www.youtube.com/watch?v=bgRCoKfXzfE&feature=youtu.be