GSS資安電子報0164期【手機APP黑箱測試 資安問題無所遁形】

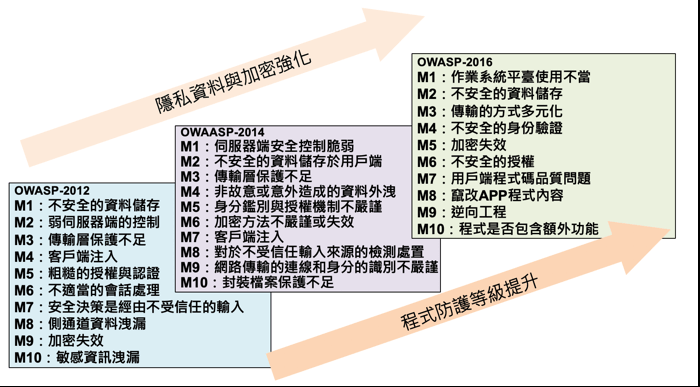

OWASP Mobile Top10年度比較

新的資安風險一直在變化,也因GitHub的開源程式碼被許多工程師使用在公司的產品中,在Android與iOS行動應用程式發生許多資安事件,與個資隱私資料外洩的問題。雖然Google Play及Apple Store都建議上架的App需採用TLS1.2的安全傳輸協定,但還是有些App工程師因為訓練不足,把金鑰或是測試金鑰寫死在程式碼中。造成App的資安風險完全暴露,程式碼又沒有經過好的反組譯與保護措施,就把金鑰輕易交出讓駭客有機可趁。

自從政府要求公家機關與銀行業者App要獲得行動資安App規範2.1的要求,但是鑒於App一直沒有好的黑箱檢驗工具,或是一般採用自行開發的檢驗工具與Open Source的檢驗工具,或是對App掃毒。在檢驗過程中需要等待長時間才能夠看到檢驗的報告。

目前市面上Kryptowire這套App黑箱檢驗工具能夠同時檢驗Android跟iOS App,Kryptowire的技術來自Defense Advanced Research Projects Agency(DARPA),美國國防高等研究計劃署機構。Kryptowire能夠檢驗出OWASP,NIAP,NIST等國際資安等級規範。

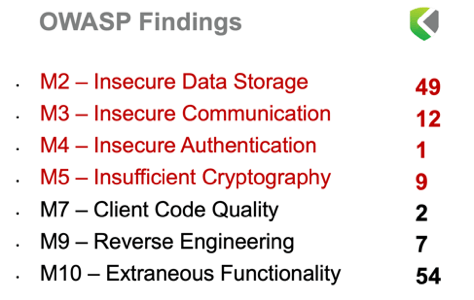

根據結果,80支App中有59支都有部分資安中高風險,甚至有把金鑰寫死在程式碼中(Uses hard coded credentials for secure operations)跟信任所有伺服器的SSL憑證未進行憑證驗證(Accepts all SSL certificates),在OWASP Mobile Top 10中,有7項是業者常遇到的資安風險。報告如圖所示:

其中最常見的就是M10程式碼中留下許多沒有用的程式碼,這些程式碼都有資安風險,M2是App把敏感性資料或是Log寫在手機儲存空間中,沒有作好加密。

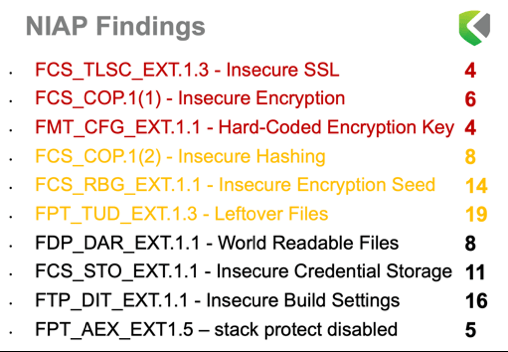

為了對台灣業者的App有更高的資安要求,Kryptowire對這80支App做National Information Assurance Partnership(NIAP)的國際資安等級驗證。其驗證結果如下圖所示:

從NIAP(美國國家安全局的規範)的結果來看,台灣業者的行動應用程式的App比較不合規範的還是以儲存資料沒有做好加密,程式移除後依然留下許多log沒有清除完整,不採用Android系統的加密演算法或是加密演算法的強度不足。另外,網路傳輸沒有全部採用HTTPS或是TLS,DTLD,SSH加密傳輸。

叡揚資訊代理的Kryptowire是一套強大的Android、iOS行動應用程式的黑箱資安檢驗工具,免原始程式碼,自動化測試,能夠分析程式在執行中動態載入的程式庫與同時分析網路封包資訊,並提供完整的測試報告,能夠讓程式碼在上架前做一次完整的黑箱驗證,唯一可以透過實體手機或虛擬手機執行與驗證,不用Root 或JB手機的最佳測試工具。